Червь в законе

Как работает правительственная малварь

Оригинал этого материала© Xakep.ru, 06.09.2014, Шпионские трояны и правительственная малварь нашего времени, Иллюстрации: via Xakep.ru

["РБК daily", 09.09.2014, "Может ли интернет остаться анонимным?": Степень развития технологий, правовых систем и уровень регулирования средств массовой информации позволяют западным государствам больше «слушать», а не запрещать: чем больше потенциальные террористы уверены в своей безопасности, тем больше шансов их вовремя обезвредить. И в итоге получается, что между тайной частной жизни и безопасностью (пусть иногда и условной) общество XXI века выбрало безопасность, даже боясь себе в этом публично признаться.

В России ситуация пока иная. Россия слабее и технологически, и в плане авторитетности правовой системы. Например, Twitter позволяет себе игнорировать запрос российских правоохранительных органов по поводу микроблога Ксении Собчак (попробовал бы он отказать британскому или американскому суду!). То есть Россия пока еще сильно отстает от цивилизованных стран в умении заглядывать в историю браузера и электронную переписку своих граждан. Но сделать это очень хочется, поэтому российские власти идут скорее путем прямого регулирования, требований и запретов, чем наблюдения и точечных ударов.

При этом, разумеется, в России контрольно-надзорные мероприятия в отношении интернета и его пользователей на практике мотивируются не столько борьбой с терроризмом, экстремизмом, наркоманией и детской порнографией, сколько желанием подавления политических оппонентов. Однако эти неуклюжие запретительные меры, каждый раз вызывающие волну общественного возмущения, все-таки в чем-то честнее, чем когда тебя тихонько слушают, читают твою почту и переписку в Skype, а потом внезапно ночью приходят с ордерами на обыск и арест.

Более того, почти наверняка через несколько лет российская власть подкопит компетентности, проведет через Думу «цивилизованный» закон и будет действовать почти как Европа и США. И многим при этом покажется, что административное давление на интернет спало. Но впечатление это будет абсолютно ложным. Россиян просто будут аккуратнее «читать» и «слушать». — Врезка К.ру]

[...]

Разведчики: малварь для нужд правительства

Летом 2012 года сотрудники антивирусной лаборатории Касперского обнаружили вредонос, получивший название Morcut. Его применили к группе независимых журналистов из Марокко, освещавших события в ходе «арабской весны», их компьютеры заражали целенаправленно через сервис электронной почты.В классификации других антивирусных компаний вредонос имеет наименование Crisis (Symantec) и DaVinci (Dr.Web). В ходе проведенного компанией Dr.Web расследования было установлено, что Morcut является компонентом системы удаленного контроля DaVinci, которую разрабатывает и продает компания Hacking Team.

DaVinci

Система DaVinci позиционируется разработчиком как СОРМ (система технических средств для обеспечения функций оперативно-разыскных мероприятий) для использования правительственными структурами и правоохранительными органами. Кроме компании Hacking Team, подобные СОРМ разрабатывает ряд других компаний. Как правило, это комплекс программ, состоящий из управляющего сервера и клиента-агента. Агент незаметно для пользователя устанавливается на компьютер и имеет следующие функции:

- поиск и формирование списка файлов, удовлетворяющих заданным критериям;

- отправка произвольных файлов, в том числе электронных документов, на удаленный сервер;

- перехват паролей от сервисов электронной почты и социальных сетей;

- сбор данных о посещаемых ресурсах сети Интернет;

- перехват потока данных систем электронной голосовой связи (Skype);

- перехват данных систем мгновенного обмена сообщениями (ICQ);

- сбор информации о контактах с мобильных телефонов, подключаемых к компьютеру;

- запись аудио- и видеоинформации (при наличии подключенных веб-камеры и микрофона).

|

| Показатели распространенности malware |

FinFisher (finfisher.com), подразделение Gamma International (Великобритания)

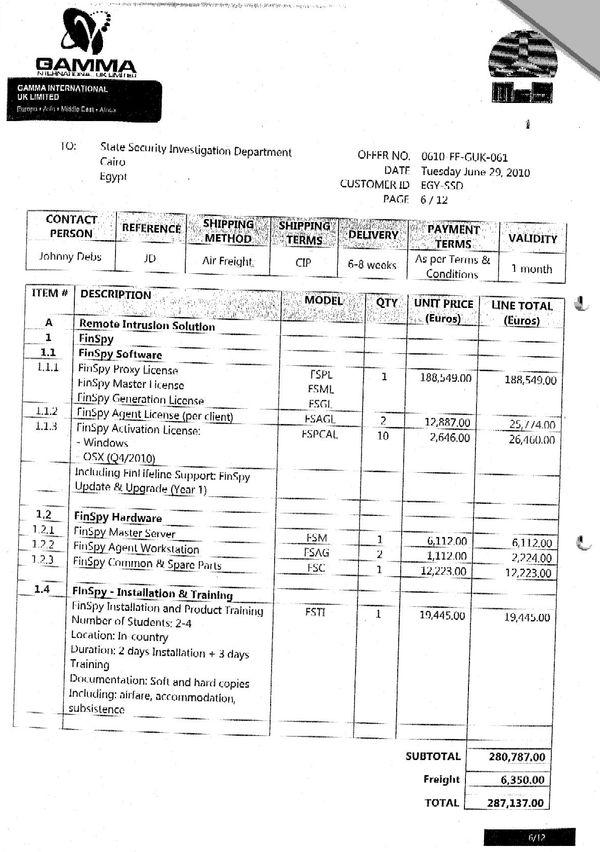

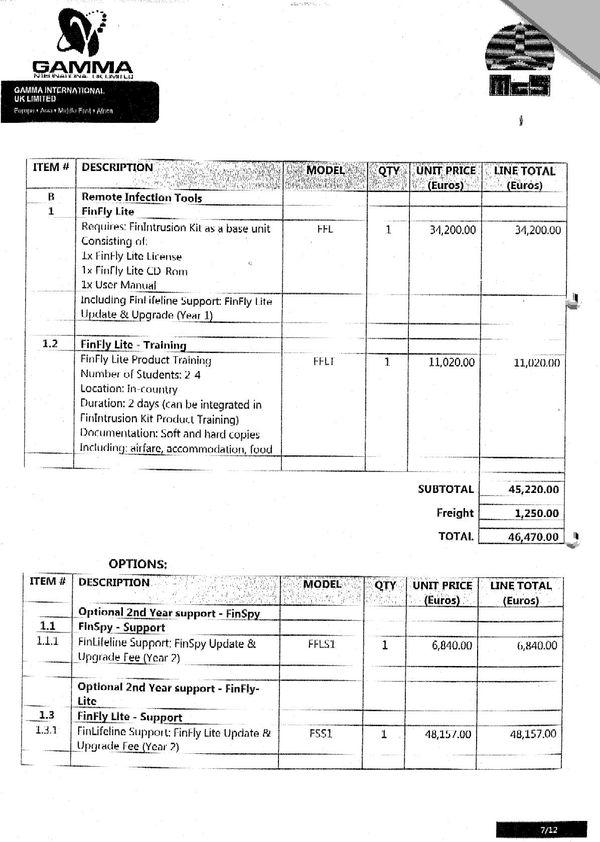

По некоторым данным, после отставки Хосни Мубарака после событий 2011 года в Египте были найдены документы, указывающие на то, что компания FinFisher предоставляла услуги по слежению за гражданами Египта при помощи комплекса FinSpy. Факт покупки пятимесячной лицензии режиму Мубарака в Египет за 287 тысяч евро компания упорно отрицает. FinSpy способен перехватывать телефонные звонки Skype, красть пароли и записывать аудиовидеоинформацию. На компьютеры пользователей FinSpy устанавливается так: через электронную почту отправляется сообщение со ссылкой на вредоносный сайт. Когда пользователь откроет ссылку, ему предложат обновить программное обеспечение. На самом деле вместо обновления будет установлен зловред. Способ распространения FinSpy через электронную почту был отмечен летом 2012 года в отношении продемократических активистов Бахрейна.

Hacking Team (hackingteam.it), Италия

Разработчик системы удаленного контроля DaVinci, которую позиционируют как средство слежения, предназначенное для использования правительствами и правоохранительными органами различных государств. Функционал DaVinci аналогичен FinSpy — это перехват Skype, электронных писем, паролей, данных средств мгновенных сообщений (ICQ), а также запись аудиовидеоинформации. Клиентская часть DaVinci способна функционировать как в среде операционных систем семейства Windows (версии XP, Vista, Seven), так и в среде операционных систем семейства Mac OS (версии Snow Leopard, Lion). Цена системы DaVinci предположительно составляет около 200 тысяч евро, в нее заложены обязательства постоянно обновлять и поддерживать продукт до того момента, пока конечная цель атаки (получение нужной информации) не будет достигнута.

Area SpA (area.it), Италия

В ноябре 2011 года стало известно, что сотрудники этой компании установили систему мониторинга для сирийского правительства, способную перехватывать, сканировать и сохранять практически все сообщения электронной почты в стране. Через месяц после выявления этого факта ЕС запретил экспорт технических средств наблюдения в Сирию и их обслуживание. Система была развернута на основе договора с сирийской телекоммуникационной компанией STE (Syrian Telecommunications Establishment), являющейся основным оператором стационарной связи в Сирии. Для установки применялся способ, эффективный при наличии доступа к телекоммуникационным сетям (спецслужбы государства и правоохранительные органы имеют такой доступ), — подмена информации. Например, пользователь при поиске информации в google.com получал ссылки, ведущие на вредоносный сайт, и заражался под видом установки компонентов браузера, необходимых для корректного отображения содержимого сайта.

Amesys (amesys.fr), подразделение Bull SA, Франция

Журналисты Wall Street Journal в одном из оставленных сторонниками Каддафи центров интернет-мониторинга в Триполи (Ливия) обнаружили использование системы слежения компании Amesys. По их свидетельствам, ливийские власти могли читать электронную почту, получать пароли, читать мгновенные сообщения и составлять карты связей между людьми. Документы, выложенные на ресурсе WikiLeaks, показали, что система, развернутая Amesys, позволяла следить за диссидентами и оппозиционерами даже за рубежом, например живущими в Великобритании.

Шпионы

Трояны, использованные в ходе кибератак в 2013 году, в основном уже не представляли собой ничего из ряда вон выходящего. Если 2012 год стал для «Лаборатории Касперского» годом пиара на теме hi-tech-кибероружия, то в 2013 году появился новый тренд — использование в целевых атаках широко распространенных вредоносных программ, в противовес явно написанным командой профессионалов под конкретные цели. И все чаще отдельные признаки указывают на таких возможных организаторов атак, как Китай и Северная Корея. Таким образом, можно говорить о так называемых «западной» и «азиатской школах» написания троянов, используемых для проведения атак класса APT. Что характерно для «западной школы»?- Вкладываются значительные финансовые ресурсы.

- Вредоносный код подписывают цифровой подписью легальных контор, сертификаты для нее обычно крадутся с взломанных серверов, что требует определенной подготовительной работы, людских ресурсов и в конечном итоге пункта номер 1. Подпись позволяет без проблем устанавливать драйверы для перехода в режим ядра, что дает возможность реализовывать руткит-функции, а также в ряде случаев обходить защиту антивирусных средств.

- Широко используются zero-day-уязвимости для скрытого запуска и повышения своих привилегий в системе, такие уязвимости стоят немало, так что опять смотри пункт 1.

|

| Показатели распространенности APT |

Выделяется на общем фоне тем, что он пока единственный представитель малвари, способный физически повредить некоторые объекты предприятия. Так что к классу кибероружия фактически можно отнести только его. Что в нем было еще интересного — четыре zero-day-уязвимости, распространение на USB не через тривиальный autorun.inf, а через уязвимость обработки ярлыков MS10-046. При автозагрузке с флешки через вредоносный ярлык срабатывал руткит-компонент, после чего вредоносные компоненты Stuxnet, размещенные на USB flash, становились невидны. Имел функции червя, как у Conficker (MS08-067), а также метод распространения по сети через уязвимость подсистемы печати (MS10-061). Драйверы были подписаны украденными сертификатами.

Duqu

В качестве контейнера для доставки использовался документ Word (запуск через уязвимость в обработке шрифтов MS11-087, zero-day), адресно отправляемый по электронной почте. Драйверы, как и у Stuxnet, были подписаны, чем до сих пор некоторые антивирусные аналитики пытаются обосновать связь между Stuxnet и Duqu.

Flame

Интересен тем, что подпись компонентов принадлежит Microsoft, создана она путем подбора коллизии MD5. Нереально большой размер исходника, порядка 20 Мб, использование большого количества стороннего кода. Есть модуль, который использует Bluetooth для перехвата информации с мобильных устройств.

Gauss

Имеет модульную структуру, модулям присвоены внутренние имена знаменитых математиков, таких как Гёдель, Гаусс, Лагранж. Использует съемный носитель для хранения собранной информации в скрытом файле (это позволяет информации утекать через защитный периметр, где нет интернета, на флешке). Содержит плагины, предназначенные для кражи и мониторинга данных, пересылаемых пользователями нескольких ливанских банков — Bank of Beirut, EBLF, BlomBank, ByblosBank, FransaBank и Credit Libanais.

MiniFlame

Cмежный с Flame проект. В ходе анализа командных серверов Flame было установлено, что существовали четыре разных типа клиентов («вредоносных программ») под кодовыми названиями SP, SPE, FL и IP. MiniFlame соответствует названию SPE, Flame, соответственно, — FL. Вредоносы с названиями SP и IP так и не были обнаружены in the wild.

Sputnik

Способен красть данные с мобильных устройств, собирать информацию с сетевого оборудования (Cisco) и файлы с USB-дисков (включая ранее удаленные файлы, для чего использует собственную технологию восстановления файлов), красть почтовые базы данных из локального хранилища Outlook или с удаленного POP/IMAP-сервера, а также извлекать файлы с локальных FTP-серверов в сети.

MiniDuke

Написан на ассемблере, что в наше время уже вызывает удивление (видать, вербанули кого-то старой школы). Адреса командных серверов берутся из Twitter. Если с Twitter не срослось, использовался Google Search, чтобы найти зашифрованные ссылки к новым серверам управления.

Китайские кибергруппировки пытаются не отставать от прогресса, и, например, такой троян, как Winnti, используемый для атак на компании, занимающиеся компьютерными онлайн-играми, содержит в себе подписанные драйверы.

Шпионы азиатской школы

- Июль 2012 — Madi;

- август 2012 — Shamoon;

- ноябрь 2012 — Narilam.

Проблемы терминологии

Старые термины типа «вирус», «червь» и «троян» уже не в полной мере соответствуют реалиям. Особенно прискорбно, что журналистам интернет-изданий глубоко фиолетово, чем вирус отличается от трояна, и человеку, мало-мальски разбирающемуся в теме, режут слух такие словосочетания, как «вирус stuxnet», «вирус kido» или «вирус carberp». В очередной раз вспомним основные понятия:- вирус — имеет функцию самораспространения, заражает исполняемые файлы;

- троян — не имеет функции самораспространения;

- червь — имеет функцию самораспространения, в классическом понимании — через использование уязвимостей сервисов ОС, доступных по сети (червь Морриса), чуть позже — через мыло и флешки;

- руткит — использует функции сокрытия признаков своего присутствия в системе.

- lameware — новомодный термин, означающий малварь, написанную новичками или дилетантами в этом деле (в обиходе — ламерами). Часто пользуются Delphi. Разработка, как правило, не требует никаких финансовых вложений, правда, и доход в относительном выражении мал. Основной фактор, побуждающий к написанию lameware, — потешить свое ЧСВ;

- добротная коммерческая малварь — вредоносы с «мировым» именем, имеющие несколько поколений и ведущие свою историю на протяжении нескольких лет;

- APT — шпионские программы, распространение и функционал которых характеризуется точечной направленностью на конкретные цели — компании, организации.

Заключение

Интернетизация, компьютеризация и прочая глобализация облегчили жизнь людям. И нам с тобой, и тем, которые раньше должны были прыгать с парашютом, перегрызать колючую проволоку, подслушивать, подсматривать, подрывать и подкупать. Большую долю работы этих крепких парней сейчас делают талантливые программисты за смешные по меркам соответствующих бюджетов миллионы долларов. Да, кстати, жизнь криминальным личностям, которые раньше должны были бегать с кольтом за почтовыми дилижансами, облегчилась тоже. Будь внимателен и осторожен!***

Прейскурант FinSpy